なぜランサムウェアが蔓延しているのでしょうか?

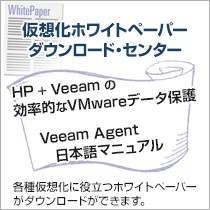

ランサムウェアが急増している1つの大きな理由は、「Ransomware as a Service(サービスとしてのランサムウェア)」またはRaaSと呼ばれるものにあります。

RaaSは、誰でもサインアップできるシンプルなビジネスモデルです。ダークウェブやツイッターのプロフィール、その他多くのアクセスしやすいチャンネルに存在します。悪意のある行動者は、どのような攻撃を行うか、そしてどのような有料チャンネルを利用するかを選択するだけです。そしてRaaSの運営者は、組織のシステムを攻撃するための悪質なコードを提供します。プログラミングのスキルは必要ありません!RaaS市場は非常に競争が激しくなっており、さまざまなRaaSモデルが互いにビジネスを競い合い、マーケティング・キャンペーンを実施し、ホワイトペーパーを配布し、ツイッターでビジネスを喚起しています。

ランサムウェアの仕組みは?

1. 最初の感染は、主にフィッシングメールなど、さまざまな経路からもたらされる。

2. その後、企業のネットワークや環境全体で実行され、場合によっては増殖する。

3. 暗号化によってデータはロックされ、突然アクセスできなくなります。

4. その後、悪質業者は、膝を打つような決断を強いるために、制限時間と組み合わせた要求を送信または表示する。

5. 支払いは主に暗号通貨で行われるため、追跡は不可能だ。非常に運が良ければ、暗号化キーを手に入れることができる。しかし、通常、そのデータは二度と見ることはできない。

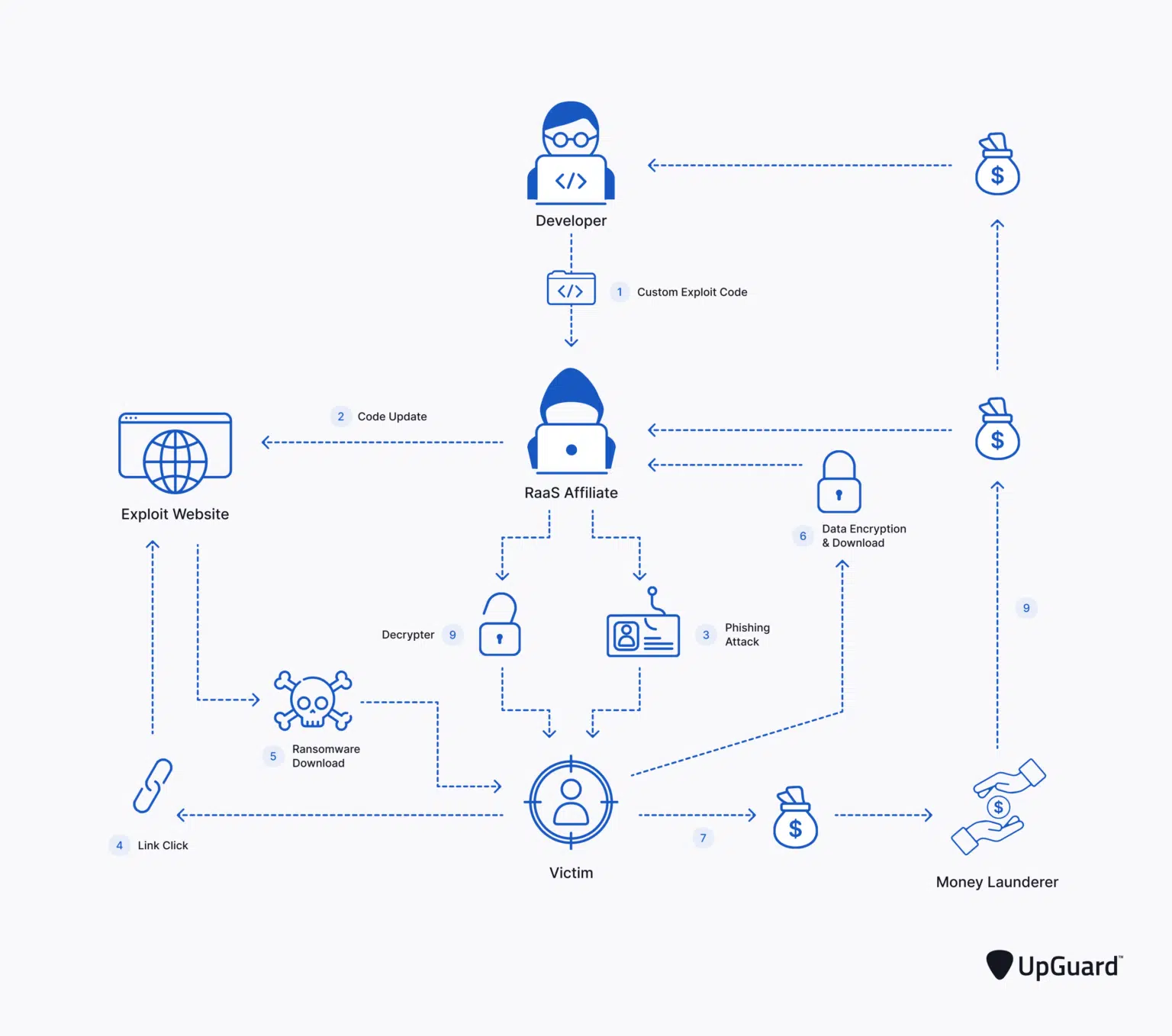

城の例

城の例えは、単一の要素ではランサムウェアに対する完全なセキュリティ・ソリューションを提供できないことを理解するのに便利なビジュアルです。

電子メール・フィルタリング、ウェブ・ブロッキング、ソフトウェア・アップデート、従業員トレーニング、マルウェア対策、フィッシング対策ソフトウェアはすべて、侵入者に対する特定のレベルの防御のために推奨される使用法です。これらは、堀、城壁、溝、堤防、その他の外部防御となります。

しかし、どうすれば本当に侵入できない城にすることができるでしょうか?どうやって城の入り口を守るのか?そこでバックアップの出番です。最後の防衛線であり、データを取り戻すための唯一保証された方法は、簡単にリカバリできる使用可能なバックアップを持つことです。効果的なバックアップとディザスタリカバリソリューションは、他のすべてが失敗したときに、保護され、機能を回復できる唯一であることを意味します。

不変(イミュータブル)のバックアップ

バックアップより良いものは何でしょう?もちろん、イミュータブル・バックアップです!

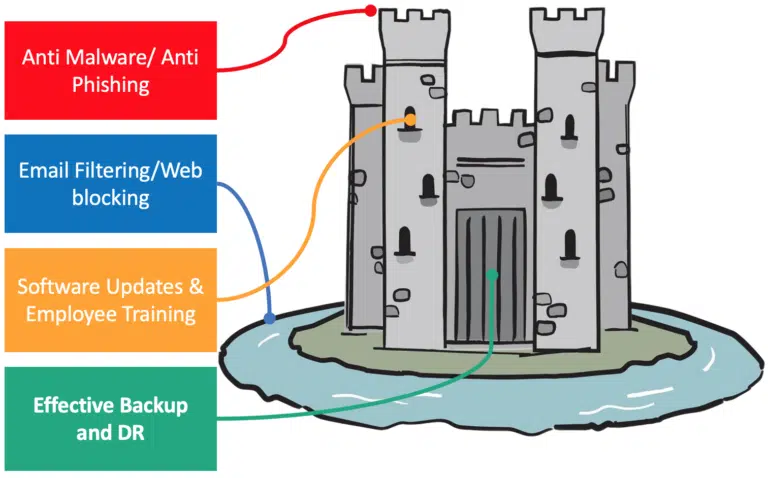

不変性(イミュータブル)とは何でしょうか?

イミュータビリティは新しい概念ではありません-それは時間の経過とともに変化しないことを意味し、私たちがよく話すようにイミュータビリティは自動化すればするほど良いと考えます。

不変性(イミュータブル)は具体的にどのように役立つのか?

クラウド環境ではさまざまなことが起こり得ます。イミュータビリティは、リソースの偶発的な削除、バグ、前述の悪意ある攻撃などから私たちを守ることができます。また、データの「ゴールデン・コピー」を取得することで、企業が遵守を義務付けられている規制要件の数を増やすことにもつながります(医療機関や金融機関は特にその恩恵を受けます)。

WORM モデル

不変バックアップについて語るとき、WORMモデル(Write Once Read Many)について言及する必要があります。WORM モデルのコンセプトを説明する良い方法は、おそらく家族のレシピでしょう。おばあちゃんの有名なチョコチップクッキーのレシピのように。オリジナルは1つしかなく、誰にも触られない。子供や孫がそれを読んだり使ったりすることはできるが、そのオリジナルのレシピが変更されることはありません。

同様に、不変のバックアップを読んだり複製したりするのは自由ですが、オリジナルのバックアップを変更したり削除したりすることはできません。

Amazon S3 Object Lockを使った不変性

アマゾンS3オブジェクトロックの概要

Amazon S3はオブジェクトストレージであり、多目的で何百万ものユーザに利用されています。S3にバックアップデータを保存することは、非常に一般的なユースケースの一つです。S3で、AWSはFINRA、CFTC、SECのようなコンプライアンス規制を満たすために設計されたオブジェクトロックと呼ばれる機能を導入しています。

Object Lockには2つのモードがあります。それはガバナンスとコンプライアンス・モードで、 Object Lockを使ってロックされたオブジェクトを誰が削除できるかという違いです。ガバナンスモードでは、特定のユーザがロックが適用された状態で書き込まれたオブジェクトを削除する権限を持っています。コンプライアンスモードでは、誰もこの削除権限を持っていません。

N2WS Backup & Recoveryでは最近、S3 Object Lockのサポートを発表しました。つまり、S3バケットをAWSにセットアップすれば、5分ごとにAWSワークロードを不変性でバックアップし、N2WS Object Lock統合を使用してほぼ瞬時にリカバリできます。

Amazon S3 オブジェクトロックの有効化

Object Lockを有効にできるのは、S3バケットを最初に作成するときだけです(S3バケット作成後にObject Lockをオンまたはオフにすることはできません)。そして、Object Lockが有効になっているS3バケットに書き込まれたすべてのオブジェクトがそのデフォルトの保持期間を継承するように、バケットレベルのデフォルトの保持期間(日または年で測定)を設定することができます。

デフォルトのリテンションを使用している場合、オブジェクトと一緒に保存される “retain until date “が設定され、保存時に計算されます。オブジェクトが書き込まれた時にデフォルトの保持期間を30日にしている場合、S3はretain until dateを計算し、それをメタデータに挿入します。

最後に、オブジェクトロックは拡張しかできなく、短縮や削除はできません。

Amazon S3バケットをObject Lockでセットアップする方法については、ステップバイステップ情報を必ずお読みください。

安全性の高いスナップショット・ボールトを使用した不変性

ネイティブスナップショットは変更できませんが、削除のリスクは残ります。特定のAWSリージョンにバックアップを保存している場合、N2WSを使用すると、自動クロスリージョンバックアップを実行するオプションがあります。また、クロスアカウントバックアップを実行し、全く関係のないAWSアカウントにデータを保存することもできます。スナップショットを別のDRアカウントにコピーし、N2WSに削除権限を与えないだけです。これは、短期的で可用性の高いワークロードの不変性セキュリティを確保する優れた方法だ。悪意のある試みがあったとしても、RTOがゼロに近く、極めて高い可用性が得られます。

N2WSを使えば、ユーザはディザスターリカバリーの訓練を簡単に行うことができます。ほとんどの企業は、DRテストを実行する計画やワークロード容量を持っていません。N2WSは完全に自動化されているため、ユーザは週に1度DR訓練を実施し、復旧したリソースに優先順位を付け、レポートを実行/提出することもできます。

N2WSのAWSでの更なるランサムウェア対策機能

増加するランサムウェアの脅威からワークロードを更なるレベルでの保護する方法をお探しでしょうか? N2WS Backup & Recovery (以下N2WS)は、さらに多くのセキュリティ機能を内蔵しているので、ランサムウェアの保護を最大限に高めることができます。

1. N2WSは自己復元が可能:N2WS自体に障害が発生したらどうしますか?メタデータと共にAWSマーケットプレイスを通じてAMIとしてデプロイされるため、スナップショットを使用してN2WS自身をリストアすることができます。

2. N2WSはネットワークデータをリストアできる:リソースだけでなく、ネットワーク設定も復元できることは非常に重要です。VPC設定、サブネット設定、VPN接続をリソースと共にリストアすることは、それらを利用可能にし、使用可能にする上で非常に重要です。

3.バックアップは実行し続ける :N2WSエージェントが無効化されていても、バックアップは完全に復元可能です。

4. バックアップは常に復元可能:N2WSのバックアップは、N2WSがなくても(EC2コンソールを使って)リストアできる。ロックインは全くなく、遠い将来のリストアを心配する必要がないため、7年以上バックアップを保持する企業には特に便利です。(バックアップとリストアの専門家として、お客様のセキュリティニーズが、強制的な製品へのコミットメントよりも優先されることは非常に重要です)

5. 破壊不可能なバックアップ:お客様はバックアップを完全に管理することができます。バックアップはWindows/Linuxマシンやネットワーク共有には保存されません。スナップショットを改良する方法はないので、バックアップデータはクラウド・ネイティブのフォーマットから離れることはありません。そのため、攻撃者はバックアップを破壊することができません。

関連トピックス

- N2WS Backup &Recovery Ver4.1 新機能紹介ビデオ集

- N2WS CPM (CloudProtection Manager) Ver2.2におけるバックアップ とリストア動画

- Splunk との統合 | N2WS Backup & Recovery | New

- 【N2WS Backup & Recovery 4.0 新機能】大阪リージョンのサポート追加について

- N2WS Backup & Recoveryが提供する3つのリストア手法

- N2WS Cloud Protection Manager Webセミナのプレゼンテーションと録画 | AWSでもデータ保護・DR対策は必須! 手間なく、らくらく管理・復旧、コンプライアンス準拠

- N2WSでバックアップだけでなく、リソースコントロールも!

- [N2WS Backup&Recovery 2.5] : バックアップだけでなく、リソースコントロールも対応! コーディングなしでインスタンス起動・停止が簡単に

- N2WS AnySnap Archiver : 新規データ・ライフサイクル管理機能

- 多要素認証のサポートによるN2WSバックアップ運用の堅牢化

RSSフィードを取得する

RSSフィードを取得する