インラインスキャンを使用することで、バックアップジョブの実行中にディスクイメージ内の潜在的なマルウェア脅威のアクティビティを検出することが可能です。

インラインスキャンには、以下3つの分析手法があります。

- エントロピー分析

- マルウェア関連のテキスト検知

- ファイルシステムインデックスのスキャン

上記3つの分析手法の仕組みや有効化手順を以下で、ご紹介いたします。

目次

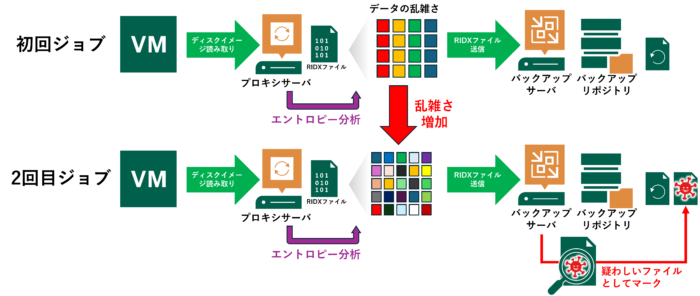

エントロピー分析の仕組み

エントロピー分析とは、データの乱雑さを解析して、バックアップ対象のディスクイメージ内に潜むマルウェアアクティビティを検出する機能です。

初回バックアップジョブの実行時に、ディスクイメージ内のデータの乱雑さをRIDXファイルに記録します。以降の増分バックアップジョブでは、前回のジョブ実行時に作成したRIDXファイルと今回のジョブで作成されたものを比較します。比較した際に、暗号化によるデータの乱雑さ増加(よりランダムなデータになっている)が確認されると、ランサムウェアなどのマルウェアで暗号化されている可能性があるバックアップとしてマーキングし、潜在的なマルウェア脅威のアクティビティを検知できます。

マルウェア関連のテキスト検知

ディスクイメージ内のテキストファイルを分析し、ダークWebの1つであるonionアドレスや、ランサムノート(身代金を要求するドキュメント)といったマルウェア関連のテキストを検知します。テキスト検知はインラインスキャンを有効化することで、実行されます。

テキスト検知には以下の制限があります。

・ファイルシステムのブロックサイズはが4 KB

・テキストファイルは UTF-8 エンコードされている

・テキストファイルはマスター ファイルテーブル (MFT) に保存されていない

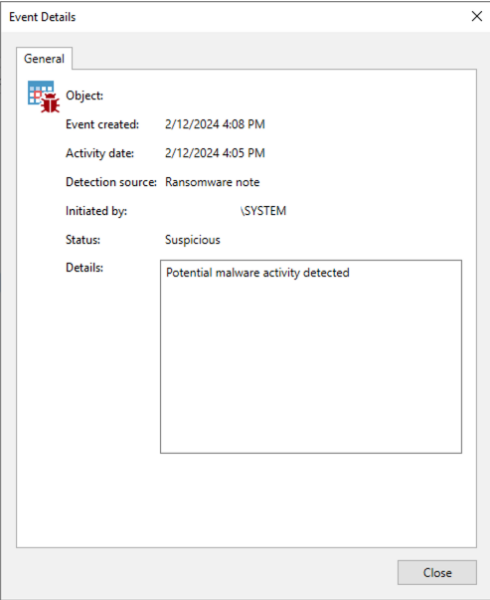

ランサムノートの検知

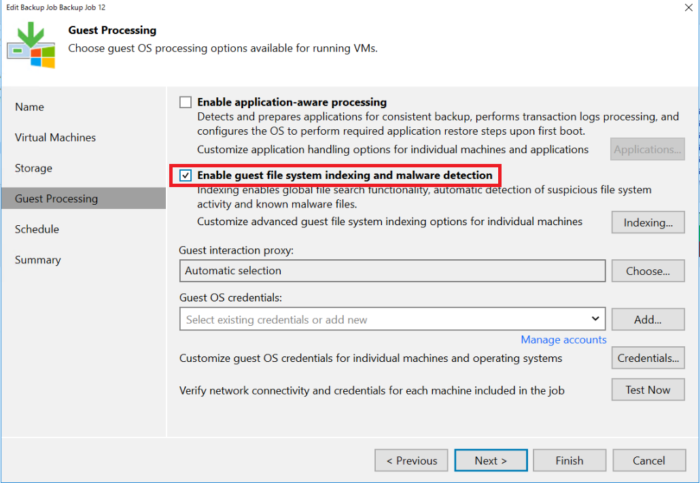

ファイルシステムインデックスのスキャン

バックアップジョブの実行中に、ゲストOSのファイルシステムインデックスをスキャンし、ファイルの拡張子を分析することで、疑わしいファイルや既存ファイルの大量削除・名前変更を検知します。スキャンの際、ファイルシステムインデックスデータとランサムウェア拡張子の情報ががリストされたSuspiciousFiles.xmlファイルを比較する形で、LockyやDeadBolt、Ryukなどで感染されたファイルを特定できます。

※事前にバックアップジョブで、Enable guest file system indexing and malware detectionを有効化しておく必要があります。

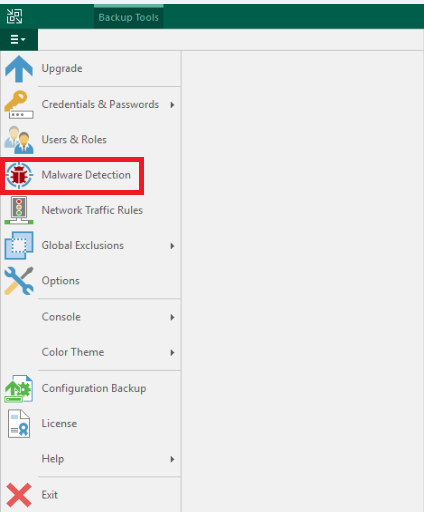

インラインスキャンの有効化手順

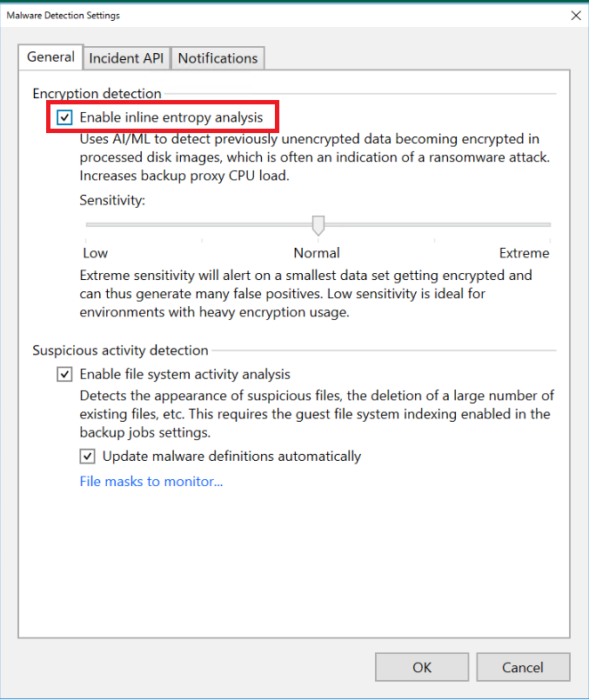

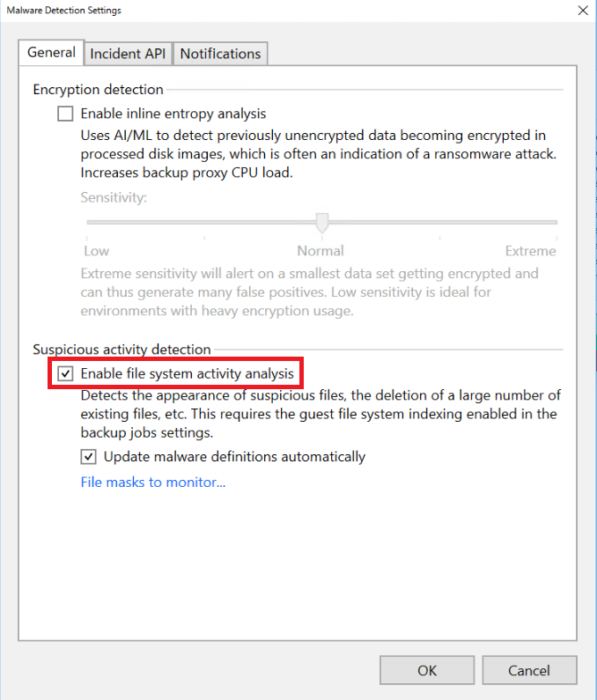

1.Veeamコンソールのメインメニュー > Malware Detectionを選択

2.GeneralタブからEnable inline entoropy analysisのチェックボックスを有効化

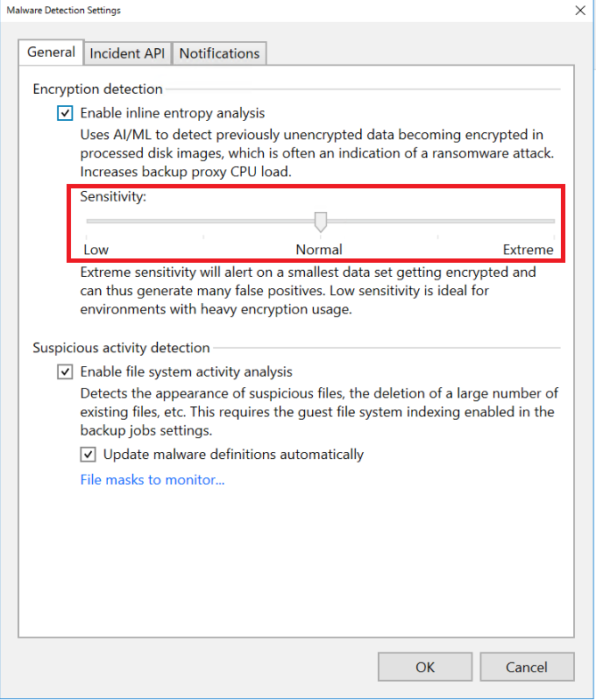

3.Sensitivityの箇所でスキャンの感度を指定(デフォルトではNormal)

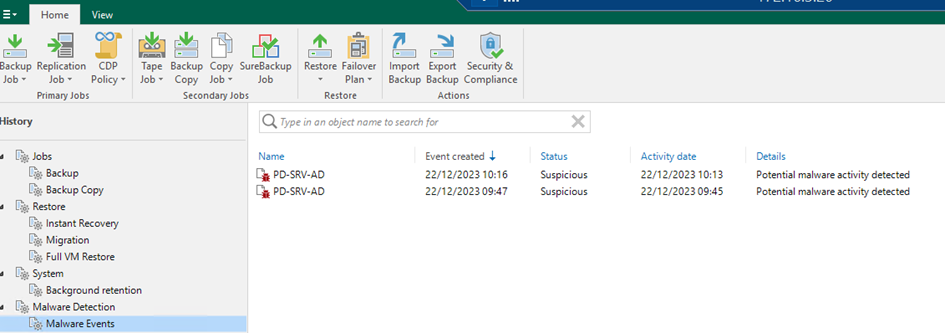

インラインスキャン実行後にマルウェア脅威のアクティビティを検知した場合は、Historyビュー > Malware Detection > Malware Eventから確認することが可能です。

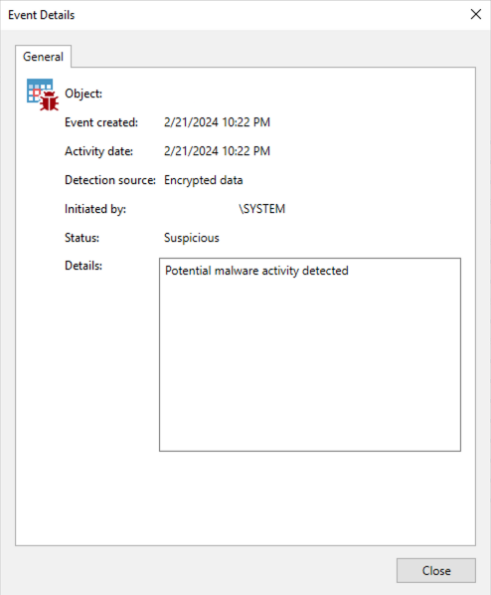

データの暗号化を検知した場合のマルウェア検出イベントの詳細

ファイルシステムインデックスのスキャンの有効化

1.インラインスキャンと同様の手順を実施

2.Enable file sysytem activity analysisを有効化

サポートされているマシン

以下のマシンをバックアップするときのみ、インラインスキャンを使用できます。

・VMware VM(VMware Cloud Director VM を含む)

・Hyper-V VM

・バックアップ サーバー管理モードで動作するVeeam Agent for Microsoft Windows を搭載したマシン(ボリューム レベルのバックアップのみ)

このような高度な分析で、バックアップと並行したマルウェア脅威のアクティビティ検知を可能にし、マルウェア発覚までのタイムラグを短くできます。ランサムウェアによるバックアップデータの暗号化被害も増加傾向にございますので、バックアップとあわせてこちらの機能を使用し、ランサムウェア対策を意識したデータ保護を実施下さい。

また、Veeamに関してご不明点などございましたら、クライムまでお気軽にお問い合わせください。

関連トピックス

- Veeam 9.5u4新機能:セキュアリストアで安全性を向上

- Veeamマルウェア検出機能アップデート [Veeam Backup & Replicaiton 12.3]

- マルウェアの検出と分析を行うYARAルールとは

- 【Veeam Backup & Replication】知る人ぞ知る、運用に役立つ設定4選。バックアップ長時間実行の通知 etc. [v12.3対応]

- なぜリアルタイム暗号化検知が重要なのか!

- Veeam Data Platform 12.3のリリースダウンロード可能に🚀

- Veeam Data PlatformのFoundationエディションでVeeam Backup & Replicationができないこと

- Windows 10サポート終了で高まるリスク。Climb Cloud Backup & Securityで”延命”と”安全”を両立する方法

- CloudBerry Backup 5.7で高速NTFSスキャン

- バックアップの復旧検証機能によるランサムウェア対策 [Veeam SureBackup]

RSSフィードを取得する

RSSフィードを取得する

Sophos MDR と Sophos XDR のユーザは、Veeam Backup & Replication を使用していランサムウェア対策を強化できます。ソフォスの統合により、Veeam からセキュリティ警告とテレメトリが収集され、ビジネスの重要なバックアップデータを標的とした脅威を検出して阻止するための可視性が向上します。

https://docs.sophos.com/central/customer/help/ja-jp/ManageYourProducts/ThreatAnalysisCenter/Integrations/Veeam/index.html