Veeamではマルウェアの脅威に対して、バックアップを活用した対抗策を以下のように複数提供しています。バックアップパフォーマンスに影響するものや、バックアップとは別に実行する必要があるもの、検出方式の違い、対象とできるソースプラットフォームの違いなどそれぞれの特徴を紹介していきます。

目次

ゲストインデックスデータスキャン

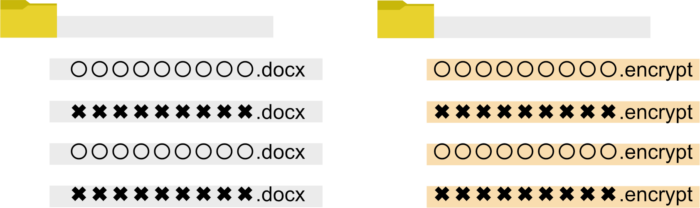

ゲストファイルシステムのインデックス作成(カタログ化)が有効なバックアップジョブが完了した際に実施され、カタログ情報を基に疑わしいファイル名や大量のファイル削除、拡張子変更などが発生していないかチェックします。

また MITRE ATT&CKマトリックスを使用してセキュリティリスクを含む侵害の兆候となるセキュリティリスクが存在していないかチェックすることもできます。

ゲストOS上のファイル数には依存しますが、実際のデータをスキャンするわけではないため、高速で低負荷な処理が可能です。

検出方式

- 既知の疑わしいファイルと拡張子

- 侵害の兆候

(IoC:Indicators of Compromise) - 複数のファイル削除

- 複数の拡張子変更

対象バックアップ

- VMware VM(VMware Cloud Director VM含む)

- Hyper-V VM

- Nutanix AHV VM

- Veeam Agent for Microsoft Windowsでバックアップされたマシン

インラインスキャン

バックアップ時のデータストリーム内のブロックをスキャンし、インラインエントロピー分析を実施、暗号化されたデータ量が内部的なしきい値を超えると、マルウェアによって暗号化されている可能性を示す、イベントを作成します。

これにより、より迅速なランサムウェア被害の検知が可能であり、未知のランサムウェアによる暗号化にも対応できます。

また、スキャン時に[a-z2-7]{56}.onion形式のV3 onionアドレスやMedusaとClopランサムウェアの脅迫文を示すテキストアーティファクトがあればそれも検出します。

バックアップ時の追加のスキャンでバックアッププロキシにて追加のCPU負荷(平均10%~15%)とRAM使用量が想定されるため、デフォルトでは無効化されています。

検出方式

- エントロピー分析による暗号化検出

- マルウェアによって作成されたテキスト(onionアドレスや脅迫文)

対象バックアップ

- VMware VM(VMware Cloud Director VM含む)

- Hyper-V VM

- Nutanix AHV VM

- Veeam Agent for Microsoft Windowsでバックアップされたマシン

※Managed by backup serverモード、ボリュームレベルバックアップの場合のみ

- シンプル ボリュームと、NTFS、ext4、ext3、ext2 のファイル システムに対してのみサポート

- ダイナミック ディスクおよび BitLocker によって暗号化されたディスクのスキャンはサポートされていません。

- 分析用のRIDXフォーマットのファイルを保持するために下記の追加容量が必要です。

(使用済み容量/10 GB)×リストアポイント数×270 KB - テキストアーティファクトはファイルシステムのブロックサイズ4KB、テキストファイルはUTF-8エンコード、MFT(マスターファイルテーブル)に保存されていない場合のみ検出されます。

- 休眠状態のマルウェア検出はサポートされていません。

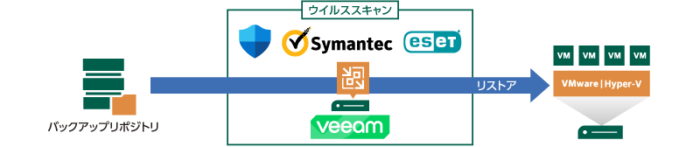

スキャンバックアップ/セキュアリストア

作成済みのバックアップ内のゲストOSファイルシステムをマウントし、スキャンできる仕組みです。オンデマンドでの実行やSureBackupでのスケジュール実行、リストアの前処理として実施することができます。

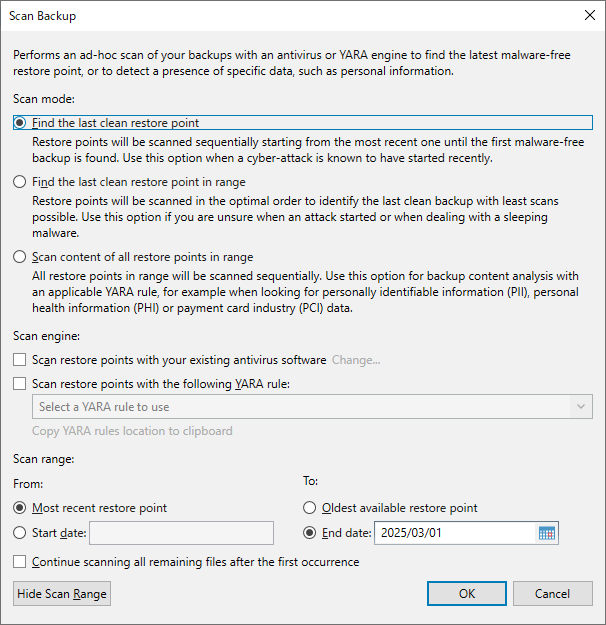

オンデマンドでの実行時には以下のようなオプションからクリーンなリストアポイントを見つけ出すことができます。

- Find the last clean restore point.

指定した範囲の最新のリストアポイントから順番にスキャンし、マルウェアが検知されない最新のクリーンなリストアポイントを見つけます。サイバー攻撃が最近発覚した場合などにはこのオプションを使用してください。 - Find the last clean restore point in range.

指定した範囲から最適化された順番(中央のリストアポイントから開始し、クリーンであればそれよりも新しいリストアポイントの中央を、マルウェアが検出された場合、それよりも古いリストアポイントの中央をスキャン)で、最新のクリーンなリストアポイント見つけます。休眠状態のマルウェアが存在していたなど、長期間にわたり潜伏している可能性がある場合にはこれを使用してください。 - Scan content of all restore points in range.

指定した範囲の全てのリストアポイントをスキャンします。このオプションの主な用途はYARAルールによるバックアップ内にあるゲストOSファイルの分析です。例えば、個人を識別できる情報PIIや個人の医療情報PHI、個人のカード情報PCIなどを含んでいないかといった点を分析できます。

マウントサーバ(Windows)にマウントする仕様上、現状はWindowsマシンのバックアップのみの対応である点にご注意ください。

検出方式

- Veeam Threat Hunterでのスキャン

- ウィルス対策ソフトでのスキャン

- YARAルールでのスキャン

対象バックアップ

- Microsoft Windows VMのバックアップとバックアップコピー(VMware, Hyper-V, Cloud Director, Nutanix AHV, OLVMとRHV, Proxmox VE)

- Microsoft Windows物理マシンのバックアップとバックアップコピー

Veeam Threat Hunter

Veeam が提供するシグネチャベースのスキャンエンジンであり、最適化されているため、サードパーティのウィルス対策ソフトよりも数倍高速にスキャンが可能です。

サードパーティのウィルス対策ソフト

マウントサーバにインストールされたCLIで連携可能なウィルス対策ソフトでスキャンが可能であり、連携のための構成ファイルが別途必要です。

以下のウィルス対策ソフトに関しては事前構成ファイルが用意されています。

- Symantec Protection Engine

- ESET

- Windows Defender

- Bitdefender Endpoint Security Tools

- Trellix (formerly McAfee) —実験的サポート

YARAルール

独自に定義したYARAルールを基にスキャンが可能です。特定のルールに基づいてスキャンするため高速であり、不明なマルウェアの検出ではなく、環境内で検出された特定のマルウェアが他のマシンにも含まれていないかといったスキャンを実施したい場合に向いています。

Veeamインストールフォルダ内にもいくつかサンプルが用意されており、こちらで解説してます。

まとめ

処理への影響が少ないゲストインデックスデータスキャンに関してはできる限り有効にした方が良いと考えられますが、インラインスキャンは追加の負荷が発生するため、既存のバックアップインフラストラクチャリソースと要相談です。

また、万が一マルウェア被害にあった際に、バックアップからリカバリしたデータがすでに感染していては元も子もないですので、リストア前にセキュアリストア機能でスキャンする、バックアップを実行していない日中帯などに、SureBackupでバックアップを定期スキャンしておくといった対応もとても有効です。

機能、要件、設定方法の詳細はクライムまでお気軽にお問い合わせください。

関連トピックス

- Veeamで行うマルウェア検出 – インラインスキャン

- Veeam 9.5u4新機能:セキュアリストアで安全性を向上

- マルウェアの検出と分析を行うYARAルールとは

- CloudBerry Backup 5.7で高速NTFSスキャン

- N2WS Backup & Recoveryを活用したタグ・ベースのバックアップ

- StarWind vSANでのVMware ホストへの iSCSIデバイスのコンフィギュレーションと接続プロセス

- Oracle Linux KVMでVeeamができること、できないこと(2024/12/13現在):Veeam Backup for Oracle Linux Virtualization Manager and Red Hat Virtualization

- Veeam Data PlatformのFoundationエディションでVeeam Backup & Replicationができないこと

- Veeam最新情報!Veeam Vanguard Summit 2018レポート②:リストア関連機能

- Veeam Data Platform 12.3のリリースダウンロード可能に🚀

RSSフィードを取得する

RSSフィードを取得する