ランサムウェア対策のための13のベスト・プラクティス

デジタル健康法はレジリエンスを高めるための重要な要素です。定期的にバックアップをとっていれば、サイバー脅威は災害ではなく、むしろ不勝手なものになります。1日分の仕事を失うことはあっても、すべてを失うことはないでしょう。特定の種類のデータをどれくらいの頻度でバックアップするか、クラウドサービスを使うか、物理デバイスを使うかは、必要なサービスやセキュリティレベルに基づいて選択する必要があります。

ランサムウェアは、ファイルを暗号化することで、自分自身のデータからあなたを締め出す。このため、適切なバックアップはこの種の攻撃から回復するための優れた方法です。バックアップがあれば、暗号化されたファイルを最近のバックアップリポジトリにあるコピーと簡単に交換することができます。バックアップに戻すと、最新のデータの一部を失うかもしれませんが、サイバー犯罪者にお金を払ってファイルを復元してもらうよりは確実によいでしょう。

ランサムウェア対策のための13のベスト・プラクティス

日常生活において、私たちは個人の衛生や清潔さを重要視しています。手を洗うことで感染症の蔓延を防ぐことができることは周知の事実であり、清潔さを保つことは日常生活の基本です。

しかし、脅威や脆弱性が増加し、デジタルとの接点が広がるにつれ、デジタル・インフルエンザに感染する危険性が常に存在することになります。実際のインフルエンザと同じように、いくつかの基本的なデジタル衛生習慣に従うことで、デジタル世界を移動する際のリスクを低減する方法があります。優れたデジタル衛生習慣に従うことで、データを健康に保ち、プライバシーを保護し、セキュリティを損なわないようにすることができます。

重要な実践例:

– 各ログインソースにユニークなパスワードを作成する。こうすることで、あるパスワードが破られたとしても、盗まれたパスワードで他のアカウントにアクセスされることがなくなります。

– パスワードマネージャーを使用する。100を超えるパスワードを覚えるのは大変です。優れたパスワードマネージャーを使えば、すべてのログイン情報を管理でき、固有のパスワードを簡単に作成し、使用することができます。

– 多要素認証(MFA)を利用する。MFAを設定することで、さらなるアカウントの安全性を確保することができます。

– 堅牢なパスワードポリシーを使用する

– アカウントのロックアウトポリシー

– 未使用のデバイス、アプリケーション、退職した社員、必要のないプログラムやユーティリティを削除する。

– パッチ管理:使用中のソフトウェア、ハードウェア、ファームウェアがすべて最新のソフトウェアレベルで動作していることを確認する。

ランサムウェア対策のための13のベスト・プラクティス

職務分掌は、企業の持続的なリスクマネジメントと内部統制の基本的な構成要素である。これは、セキュリティに関するタスクと権限を複数の人に分散させるという考え方です。一人の人間がすべてをコントロールできるべきではありません。つまり、一人の人間がすべてを削除する能力も持ってはいけないということです。例えば、ある人が本番環境をコントロールし、別の人がバックアップ環境をコントロールすることです。バックアップの実践においても、プライマリバックアップシステムとは異なる認証と管理下にあるデータのセカンダリおよびオフサイトコピー(すなわちDR)を持つことは、ベストプラクティスと考えられています。

ランサムウェア対策のための13のベスト・プラクティス

最終的に、すべてのセキュリティは、貴重な資産を保護することです。この場合、それはデータですが、その保護には、すべてのレイヤーを含む徹底的な防御戦略が必要です。徹底的な防御戦略を行うには、最も価値のあるデータを特定し、その周りに防御の層を構築して、可用性、完全性、機密性を保護する必要があります。セグメンテーションとは、インフラストラクチャーをゾーンに分割することで、必要なアクセスレベル、共通の制限ポリシーによる制約、ゾーン内外での接続性などを考慮して、オブジェクトを論理的なゾーンにグループ化することです。

ゾーンとは、特定の特性、目的、用途、および/または特定の制限のセットを持つ領域のことです。ゾーンを使用することで、多くの種類のリスクを低減するための効果的な戦略を持つことができます。より詳細かつ効果的な方法で環境を保護しながら、それに関連するコストを削減することができます。すべてを同じレベルで保護するのではなく、システムや情報を特定のゾーンに関連付けることができるようになりました。さらに、規制遵守の対象となるシステムをサブゾーンにグループ化することで、コンプライアンスチェックの範囲を限定できるため、長時間の監査プロセスに必要なコストと時間を削減することができます。

ランサムウェア対策のための13のベスト・プラクティス

この原則は、ユーザーアカウントまたはプロセスに、その意図する機能を実行するために絶対に必要な権限のみを与えることを意味します。最小特権の原則は、障害や悪意ある行動からデータや機能を保護するための重要な設計上の考慮事項として広く認識されています。

ランサムウェア対策のための13のベスト・プラクティス

複雑すぎる設計はITチームにとって管理が難しく、攻撃者が弱点を突いたり、影に隠れたりすることを容易にします。管理しやすいシンプルな設計は、基本的に安全性が高いのです。K.I.S.S.(シンプルでわかりやすく)の原則に基づき、設計を行うようにしましょう。

ランサムウェア対策のための13のベスト・プラクティス

既存のインフラにセキュリティを追加することは、既存のインフラを強化することを考えるだけでなく、新しいインフラや刷新されたインフラを設計するよりもはるかに難しく、コストも高くつきます。仮想インフラストラクチャでは、最初からセキュリティが確保されたマスター・イメージを構築するのがベターな方法です。既知の攻撃ベクトルをすべて取り除き、コンポーネントが追加され、正しく機能するために特定のオープン化や追加ソフトウェアが必要な場合にのみアクセスを開放することが、ベストプラクティスと言えます。こうすることで、すべてのビルドに一貫性が生まれ、最新の状態に保たれるため、安全なベースラインが構築されます。

ランサムウェア対策のための13のベスト・プラクティス

3-2-1ルールは、データを保護するための業界標準であり、ランサムウェアとの戦いにおいて究極の防御策となります。このルールでは、重要なデータそれぞれについて、少なくとも3つのコピーを保管し、バックアップデータを2つの異なるメディアに保存するよう求めています。また、データのコピーを1部、オフサイトに複製します。

ランサムウェア対策のための13のベスト・プラクティス

ランサムウェア攻撃に対する防御レベルを上げるには、サイバーセキュリティに関するスタッフの教育やトレーニングが非常に効果的かつ効率的です。あなたの組織にはセキュリティの専門家がいないため、基本的な知識を提供し、インシデントに直面したときに取るべき適切なアクションを明確にする必要があります。また、サイバーセキュリティ教育プログラムの有効性を繰り返し検証する必要があります。

多くの組織では、セキュリティ啓発のためのトレーニングは年に1回しか行われていませんが、残念ながらこれでは十分ではありません。ヒューマン・ファイアウォールのトレーニングは継続的に行うべきであり、脅威の発生に応じて従業員は更新や新しいブリーフィングを受ける必要があります。また、従業員は、職種が変わるたびに新しい問題について教育を受ける必要があります。サイバーセキュリティの筋力は、セキュリティ事故の可能性がある前に訓練しておく必要があります。従業員への教育こそが、ランサムウェアに対する最大の防御策であり、保護策であることを忘れないでください。

ランサムウェア対策のための13のベスト・プラクティス

サイバーセキュリティ対応計画を成功させるためには、どの資産が組織にとって重要で、どのようにすれば効果的に保護できるかを洞察することが不可欠です。保護を開始する前に、最も効果的な計画を立てるために、これらの資産を特定し、タグ付けする必要があります。デジタル資産にタグを付けることは、干し草の山から針を探すのと、簡単な検索で必要な特定の資産を見つけるのとでは、大きな違いがあります。

ランサムウェア対策のための13のベスト・プラクティス

あなたの組織にとって重要なプロセスは何ですか?業務に支障をきたすような出来事があった場合、誰に連絡する必要がありますか?事業継続計画(BCP)が常に利用可能であることを確認することは、たとえすべてが失われ、ロックダウンされたとしても、組織が生き残るために非常に重要です。BCPは別の場所に保存され、不変であり、24時間365日利用可能であることを確認することがベストプラクティスです。BCPは、計画外のサービス停止時にどのように業務を継続するかを概説する必要があります。デジタルのシステムやサービスが復旧するまでの間、業務を継続できるように、手動による回避策をBCPに記載する必要があります。

ランサムウェア対策のための13のベスト・プラクティス

テクノロジーだけでは、組織のサイバーセキュリティ態勢を強化することはできません。サイバー攻撃の複雑さと脅威が増す中、組織は多層防御を構築することに注力しなければなりません。つまり、全員がセキュリティリスクと潜在的なインシデントを認識し、不審な点があれば報告することが必要です。この人的保護層の重要性は、多くの侵害が従業員のミスによるものであるという事実にあります。ハッキングの成功は、不注意や単純なミス、サイバー脅威やサイバー犯罪者のやり方に関する知識不足が原因であることが多いのです。

フィッシング、リモートアクセス(RDP)、ソフトウェアアップデートが、サイバー犯罪者が侵入する3つの主なメカニズムであることを知ることは、侵入先を絞り込む上で大きな助けになります。攻撃経路の観点から、最も労力を費やすべきものです。

従業員のサイバー意識はどうか?

サイバーセキュリティの意識向上プログラムを実施し、従業員の潜在的な知識のギャップを特定する。組織のサイバーセキュリティに対する意識の成熟度を、たとえば次のような方法で評価します。 フィッシング・シミュレーション・プログラムを使って、現在のサイバー意識のレベルを明らかにしましょう。

送った覚えのない荷物の配送状況を確認するために、リンクをクリックするようにというメールを受け取ったことはありませんか?あるいは、アカウントのパスワードを確認するためにリンクをクリックするよう求めるものがありましたか?これらはいずれもフィッシングメールである可能性があります。

ヒューマンファイアウォールは、あらゆる種類のランサムウェアに対する防御のための重要なレイヤーです。協力することで、脅威を特定し、データ漏洩を防止し、被害を軽減することができます。より多くの従業員がヒューマンファイアウォールに参加することで、より強固なものになります。

AWSスナップショット

サーバ仮想化の基本要素である、1台のホスト上に存在するすべてのVMは、物理サーバのリソースを共有し、1つのハイパーバイザによって管理されていることを忘れてはいけません。もし、これら全てのVMが同時にバックアップジョブを開始したらどうなるのでしょうか?ハイパーバイザーやホストサーバのリソースに負担がかかり、遅延が発生したり、最悪の場合バックアップが失敗したりする可能性があります。

ここでスナップショットの威力が発揮されます。スナップショットはVMのある時点のコピーを取得し、フルバックアップと比較してはるかに迅速な処理が可能です。スナップショット自体はバックアップではありませんが、イメージベースバックアップの重要な構成要素です。VMスナップショットがバックアップと同等でない主な理由は、VMから独立して保存できないからです。このため、スナップショットの取得頻度によっては、VMのストレージ容量が急速に増大し、パフォーマンスに影響を与える可能性があります。このため、取得するスナップショットの数量を認識することが重要です。

ディザスタ・リカバリ

1. 誤って削除してしまうこと: 1つ目の理由は、実はMicrosoft 365のデータ損失で最も多い懸念事項です。ユーザーを削除すると、その意図があったにせよなかったにせよ、その削除はネットワーク上に複製されます。バックアップを取れば、オンプレミスのExchangeでもOffice 365でも、そのユーザーを復元することができます。

2. 保持ポリシーのギャップと混乱:Microsoft 365 の保持ポリシーは、コンテンツの保持や削除を求める規制、法律、社内ポリシーに組織が準拠できるように設計されており、それらはバックアップではありません。しかし、バックアップの代わりに保持ポリシーに頼ったとしても、管理はおろか、維持することも困難です。バックアップは、より長く、よりアクセスしやすいリテンションを提供し、すべてを保護し、一箇所に保存して、簡単にリカバリできるようにします。

3. 内部セキュリティーの脅威:ビジネスに対する脅威を考えるとき、私たちは通常、外部の脅威から保護することを考えます。しかし、多くの企業は内部からの脅威を経験しており、それはあなたが考えている以上に頻繁に起こっています。ハイグレードなリカバリーソリューションがあれば、重要なデータが失われたり破壊されたりするリスクを軽減することができます。

4. 外部からのセキュリティ脅威: ランサムウェアはますます巧妙になり、犯罪者はユーザーの手を煩わせ、リンクをクリックさせ、身代金を要求するために組織全体のデータを暗号化する方法をより多く見つけてきています。バックアップを取れば、攻撃される前のインスタンスにデータを簡単に復元することができます。

5. 法的コンプライアンス要件:Microsoft 365 には eDiscovery 機能が組み込まれていますが、サードパーティのバックアップソリューションは、バックアップ内を簡単に検索し、あらゆる法規制のコンプライアンスニーズに対応したデータを迅速に復元できるように設計されています。

6. ハイブリッドメールの導入とMicrosoft 365への移行の管理:Microsoft 365 に移行する場合でも、オンプレミスの Exchange と Microsoft 365 のユーザーを混在させる場合でも、交換データは同じ方法で管理および保護する必要があり、移行元のロケーションは関係ありません。

7. Teams のデータ構造:Teams のバックエンドは、多くの人が思っているよりもはるかに複雑です。Teamsは自己完結型のアプリケーションではないため、Teamsで生成されたデータはExchange Online、SharePoint Online、OneDriveなど、他のアプリケーションに存在することになります。このように複雑なレイヤーが追加されているため、データを適切に保護することが最も重要です。

ディザスタ・リカバリ

効率的で費用対効果の高いクラウドストレージの管理手法を確立するために、守るべき最高のヒントとコツを紹介します。

▸ ニーズを定義する。 プロバイダーやソリューションを選択する前に、正確なニーズを定義する必要があります。そうしないと、ベンダーをウィンドウショッピングするために多くの時間とお金を費やすことになります。

データを分類する。データをタイプ別に分類し、組織にとって重要なデータセットを定義することが推奨されます。

▸ プロバイダーを綿密周到に選択する。クラウド ストレージ市場は、現代のクラウドの世界で最も競争の激しい市場の一つです。つまり、少なくとも10社の素晴らしい有名ベンダーがあり、あなたに合うかもしれないということです。したがって、コスト削減のためだけに無名業者を選択する必要はありません。大手ベンダーよりも価格が高くなる可能性もあるし、サポートが悪かったり、スタートアップ企業にありがちなトラブルに見舞われる可能性もあります。

▸ クラウド上で安全性を確保する。多くのクラウドストレージベンダーが提供するIDアクセス管理ソリューションは、一見難しそうですが、洗練された便利なものです。データの漏洩や損失を避けるためには、時間をかけて堅牢なデータアクセスポリシーを作成することが最も重要です。主なアクセスパターンとして、最小権限ルールを採用してみてください。

▸ コストをコントロールする。 ベンダーを選択したら、そのソリューション・エンジニアリング・チームと連絡を取り、シナリオに応じた最適なアプローチを検討します。これにより、初期コストを削減し、継続的なコストを監視および管理するためのドキュメントを作成することができます。さらに、ベンダーによっては、すぐに必要でないデータを、より安価なデータストレージの階層に保存することを認めてくれるところもあります。

▸ 構造を作成する。 クラウドへのデータのアップロードや、完全なデジタル文書のワークフローの作成を始める前に、図面を引いて構成図を作りましょう。その構成により、クラウドデータストレージが1年後にゴミサイトとならないようにすることができます。

ディザスタ・リカバリ

Kubernetes (KOO-bur-NEH-teez) または K8S は、コンテナ化されたワークロードとアプリケーションの管理を支援する強力なオープンソースプラットフォームで、コンテナオーケストレーションの標準となっています。また、コンテナで実行されるマイクロサービス・アーキテクチャの人気と普及に伴い、その使用範囲は拡大する一方です。

Kubernetesの仕組み

Kubernetesは、コンテナ化されたアプリケーションのライフサイクルを管理するための完全なフレームワークを提供します。DevOpsチームは、コンテナ展開の自動化、フェイルオーバー計画の準備、すべてのアプリケーションとグループが正しく動作していることの確認などを、規模に関係なく環境全体を完全に制御するために設定されたスケーラブルなアプローチで行うことができます。コンテナがオンプレミス、クラウド、またはハイブリッドデータセンターのいずれに保存されていても、Kubernetesによってデータとリソースを完全に管理することができます。

コンテナで異なる保護方法が必要

他のデータと同様に、コンテナもバックアップし、保護し、あらゆる災害に備えなければなりませんが、基礎となるさまざまな側面がこれらのプロセスを複雑にしています。まず、コンテナとパイプラインの問題があります。コンテナ・イメージをキャプチャするだけでなく、パイプライン、つまりイメージを生成するためのファクトリーを保護することがより理にかなっています。これには、設定スクリプトやドキュメントも含まれます。また、永続的なアプリケーションデータやボリュームを保護することも重要です。

データ保護とDRのためのKubernetesのオプションは限られています。環境がより複雑になり、より多くのコンテナが組み込まれるようになると、企業はコンテナ化されたアプリケーションと、さまざまなクラウドサービスにある残りのデータとの間でディザスタリカバリのアプローチを調整できるソリューションが必要になります。

クライムはKubernetesに対する次のデータ保護とDRソリューションを提供します。

●Kasten K10 Platform

●Zerto for Kubernetes

ディザスタ・リカバリ

リスクとは、ポジティブであれネガティブであれ、組織の目標や目的に影響を与える可能性のあるあらゆる事象を指します。リスクマネジメントでは、リスクとは、これらの目標にマイナスの影響を与える可能性のある事象のことである。サイバーセキュリティの観点では、リスクとは、データ資産や業務の損傷や暴露につながる可能性があるあらゆる事象を指します。このようなリスクをうまく管理するためには、効果的なプロセスや戦略を開発する必要があります。

なぜリスクマネジメントに投資するのか?

サイバーセキュリティの例で説明すると、サイバーセキュリティのリスクはかつてないほど高まっています。例えば、ランサムウェアの攻撃はここ数年エスカレートしており、人質を取って悪質なコードを公開し、企業に破壊的な打撃を与えるケースが増えています。ランサムウェアの攻撃を受けると、企業の重要なデータは暗号化され、身代金を支払うまでアクセスできなくなります。

この攻撃から回復するためには、多額の評判と収益の損失が発生する可能性があります。リスクマネジメントは、サイバーセキュリティの脅威を認識し、事前に計画を立てます。サイバーセキュリティの脅威に対応するための十分な情報と効果的な戦略を準備しておくことで、組織の回復力が大幅に向上します。

ディザスタ・リカバリ

クラウドデータ管理とは、データを自社のサーバーではなく、クラウド上に置くことです。クラウドデータは、オンプレミスのデータストレージを補完することができますが、すべてのデータをクラウドに置くことを選択する企業も増えています。クラウドデータマネジメントの利点は、ユーザがどこからでもデータにアクセスできることです。また、データ管理にクラウドを利用することで、バックアップ、災害復旧、アーカイブがよりシンプルになり、必要に応じてストレージを追加購入できるため、費用対効果も高くなります。ただし、クラウドによるデータ管理は、セキュリティやデータ損失などの問題が発生する可能性があるのが難点です。

なぜクラウドデータマネジメントを選ぶのか?

従来のデータストレージには、いくつかの欠点があります。

・老朽化したハードウェアのアップグレードや交換に費用がかかる

・データセンターの賃貸料の高騰

・スケーリング(拡張)に伴う追加コスト

・コンプライアンスに対応するための専門的な社内ノウハウ

・オンプレミスでのデータ保持のリスク増大

クラウドでのデータ管理は、柔軟性、内蔵のセキュリティ、手頃な価格で、これらの問題を解決します。しかし、クラウドへのデータ移行は複雑で時間がかかり、データを危険にさらすだけでなく、社内のリソースを消費してしまう可能性があります。

ディザスタ・リカバリ

SaaSは、ベンダーが提供する完全なソフトウェアソリューションを、通常は消費ベースで提供します。一般的な例としては、電子メール、カレンダー、オフィスツール(Microsoft Office 365など)などがあります。基本的に、お客様は組織のためにアプリケーションをレンタルし、ユーザはインターネットを介してそのアプリケーションに接続します。

インフラからアプリのデータまで、基盤となる部分はすべてサービス・プロバイダーのデータセンターに収容されます。ベンダーは、アプリケーションのアップタイムには責任を負いますが、アプリケーションでホストされているデータには責任を負いません。データに対する責任は、ユーザが負うことになります。

なぜSaaSを選ぶのか?

SaaSは、ソフトウェアとハードウェアのための最小限の初期費用で、高度なアプリケーションにアクセスする柔軟性を組織に提供します。SaaSでは、ハードウェア、ミドルウェア、ソフトウェアの購入、インストール、更新、保守の必要がないため、ERPやCRMなどの高度なエンタープライズ・アプリケーションも、あらゆる規模の組織で手頃な価格で利用することができます。通常は使用した分だけを支払います。SaaSサービスは、自動的にスケールアップとスケールダウンを行います。また、インターネットに接続できる環境であれば、どのコンピューターやモバイル機器からでもSaaSアプリケーションやデータにアクセスすることができます。

SaaSの保護

しかし、ほとんどのSaaSソリューションが責任共有モデルを採用しているため、SaaSデータの保護は組織に委ねられています。ソフトウェア・ベンダーによる基本的な保護はあるものの、SaaSのデータはベンダーの責任ではなく、ユーザの責任となります。つまり、障害、不慮の削除、ランサムウェアの攻撃は、復元不可能なデータと生産性の損失につながる可能性があるということです。

ディザスタ・リカバリ

パブリッククラウドは、組織がオンデマンドのコンピューティングサービスとインフラストラクチャを管理するためにプロバイダーを雇うコンピューティングモデルである。このプロバイダーは、月額または使用量に応じた料金の購入でコンピューティングリソースを提供し、複数の組織がリソースを共有するのが一般的です。

プライベートクラウドは、コンピューティングリソースが専用で専有されており、基盤となるハードウェア層が他のすべてから分離されていることを意味します。企業は、自社のデータセンター、コロケーション施設、またはプライベートクラウドプロバイダーを利用することができます。

ハイブリッドクラウドモデルは、プライベートクラウドとパブリッククラウドを組み合わせて使用し、クラウドコンピューティングの柔軟な組み合わせを作成します。ハイブリッドクラウドコンピューティングは、インフラと運用を拡張し、組織のニーズに一貫して対応します。

さまざまなクラウドの選択肢は何を提供するのか?

パブリッククラウドサービスプロバイダーは、アクセスのしやすさ、コスト効率、オプションサービスなどを提供します。企業は、データの保存や機密性の低いアプリケーションのために、パブリッククラウドサービスを利用することがよくあります。

プライベートクラウドは、コントロールしやすく、セキュリティも高いが、メンテナンス、アップグレード、ソフトウェアの管理は、通常エンドユーザーが行います。

プライベートクラウドとパブリッククラウドのリソースを組み合わせてハイブリッドクラウドを構築する場合、企業はニーズに合わせてサービスの組み合わせを選択し、運用やコストの変化に応じてアプリケーションやデータを異なるクラウド間で柔軟に移行することが可能になります。

ディザスタ・リカバリ

IaaSは、インターネット上で必要なコンピューティングインフラを提供し、多くの種類のワークロードのための標準的なモデルとして急速に普及しました。IaaSには物理リソースと仮想リソースの両方が含まれ、クラウド上でアプリケーションやワークロードを実行するために必要なものが提供されます。

IaaSプロバイダーは、通常世界中にある大規模なデータセンターを管理しており、その中には、その上にあるさまざまな層の仮想化コンピューティングリソースを動かすのに必要な物理マシンが入っています。これらのサービスには、通常、自動スケーリングやロードバランシングなどのサポートサービスが付属しています。IaaSには、ネットワーキングとストレージのサービスも含まれます。

IaaSを選択する理由

IaaSの人気は、その柔軟性と費用対効果に大きく起因しています。IaaSは、組織のニーズや要件に応じて、コンピューティング・インフラストラクチャを簡単にスケールアップまたはスケールダウンできるため、柔軟性があります。また、サードパーティ製のディザスターリカバリーソリューションを柔軟に選択することができます。IaaSの費用対効果は、従量課金制であることと、物理的なコンポーネントやその他のプライベートインフラへの支出を削減できることの両方から生まれます。

ディザスタ・リカバリ

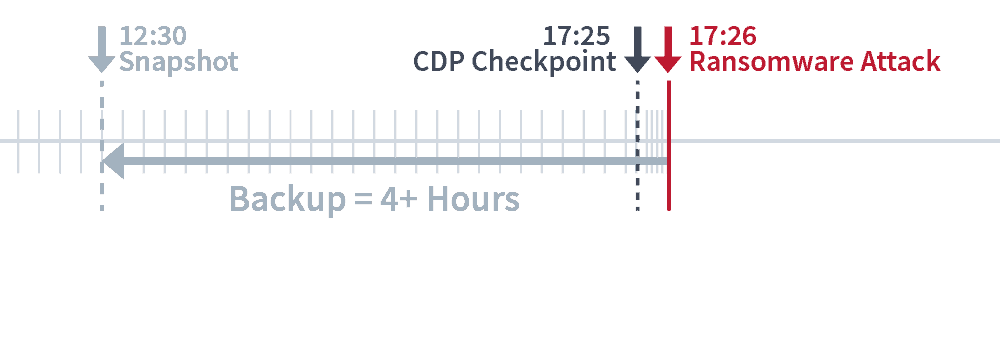

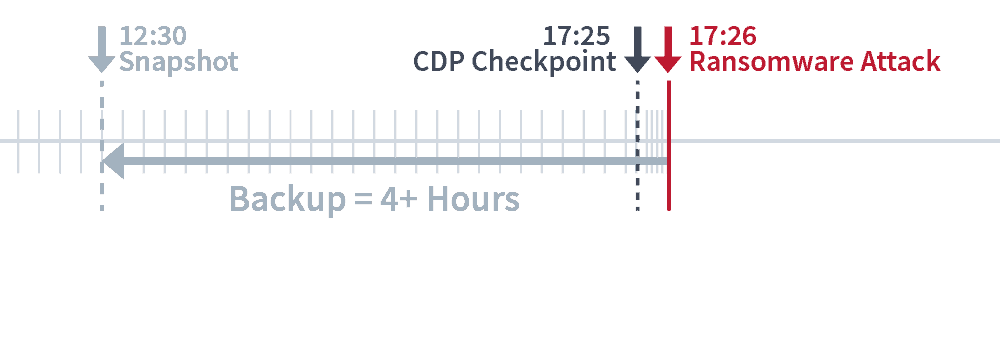

従来のバックアップ方法では、仮想マシン(VM)を保護するためにスナップショットを使用していました。バックアップの際、目的のデータのスナップショットが取られ、専用のバックアップ・ストレージに移動されます。大規模な組織では、このストレージは、拡張性とサービスレベル契約要件を満たすために強力なリソースを必要とします。スナップショットでは、システムリソースが枯渇するため、システム管理者は深夜などの使用頻度の低い時間帯にスナップショットのスケジュールを組む必要があり、データギャップは必要不可欠なものです。

スナップショットの仕組み

スナップショットは、特定の時点から仮想マシン(VM)を複製し、災害からの復旧のために複数の復旧ポイントを維持するためによく使用されます。スナップショットは、VMレベルまたはストレージ・エリア・ネットワーク(SAN)レベルで実行できます。

VMレベルのスナップショットはハイパーバイザーで作成され、パフォーマンスに最も大きな影響を及ぼします。VMレベルのスナップショットベースのレプリケーション・システムは通常、パフォーマンスへの影響を軽減するために、毎日または毎週、業務時間外にレプリケーションを行うように構成されています。

ストレージレベルのスナップショットは、VMレベルのスナップショットに比べてパフォーマンスへの影響は少ないものの、ストレージコントローラの処理能力を必要とし、規模が大きくなるとパフォーマンスを低下させる可能性があります。そのため、ストレージレベルのスナップショットを作成する頻度は、パフォーマンスに影響を与える可能性があるため、非常に限られています。

スナップショットのデメリット

上述したように、バックアップと保護に関して、スナップショットには主に2つの欠点があります。それは、パフォーマンスへの影響と、スナップショットが提供するリカバリポイントの粒度です。

●パフォーマンスへの影響: スナップショットの作成と使用は、本番環境のパフォーマンスに悪影響を与えるため、データを保護するためには慎重な計画とスケジューリングが必要です。この悪影響を避けるため、スナップショットは通常、数時間に1回、場合によっては24時間に1回だけ取得されます。数時間おきに取得したリストアポイントは、ダウンタイムが発生した場合、最大で24時間分のデータ損失が発生するなど、大きな影響を及ぼします。

●非粒度(細かさ): スナップショットはVM単位の一貫性のみをサポートします。つまり、アプリケーションが複数のVMで構成されている場合、スナップショットはすべてのVMで一貫性を維持することができません。このため、ダウンタイムが発生した場合、すべてのVMが異なる一貫性のない時点にリカバリされる可能性があります。

ディザスタ・リカバリ

BIAは、組織の重要で時間的制約のある業務に着目し、自然災害を含むあらゆる中断、機能停止、または災害が発生した場合に何が起こるかを判断するものです。 BIAは、事業継続の要件とリソース依存に重点を置き、ダウンタイムが組織にどのような影響を与えるかを示すことで、特定のビジネス要件を正当化します。

リスクアセスメントとビジネスインパクト分析

事業継続計画の関連ステップであるリスクアセスメントでは、サイバー攻撃、ネットワーク障害、自然災害、サプライヤー障害、ユーティリティ停止など、具体的に起こりうる災害や障害を特定する。リスクアセスメントでは、これらの脆弱性を軽減することに焦点を当てます。

BIAは、リスクアセスメントの段階で明らかになったリスクが、万一発生した場合にビジネスにどのような影響を及ぼすかを予測しようとします。これにより、ビジネスへの影響を軽減し、ビジネスの継続性を確保するために、それぞれのリスクに対してどのような回復策が必要かを判断します。 BIAの結論は、ビジネスをサポートするすべてのタイプのアプリケーションとプロセスに関連するRTOとRPOの要件を推進することになります。

BIAを実施するには?

ビジネスインパクト分析の方法は業界によって異なるため、一概には言えませんが、以下のリストはBIAで評価すべき多くの分野です。

●計画外の混乱時に起こりうる変化

●計画外の混乱がもたらす法的または規制上の影響

●事業継続に必要な全事業部門のインベントリ

●主要な人材とサポートスタッフ

●障害発生後の依存関係

●テスト計画の妥当性確認

●優先順位と作業順序の決定

BIAは、これらの領域に加え、組織内の複数の部門やビジネスユニットを巻き込んで分析を行い、ユーザのニーズに合った復旧戦略の立案を支援します。

ディザスタ・リカバリ

事業継続(Business Continuity)とは、24時間365日接続・稼働していることを意味します。組織の可用性と機能性は、ブランドの信頼と従業員のモラルを維持するための基本です。事業継続には、計画外の障害に対するコンティンジェンシー・プランや、計画的なダウンタイムを削減するための投資など、戦略的なプランニングが必要です。事業継続は、オフラインの期間が長ければ、悲惨な結果を招く可能性があるため非常に重要なのです。

事業継続と災害復旧の比較

事業継続は、ディザスターリカバリー(DR)と相互に関連し、BCDRという共通の頭字語を形成しています。この2つの用語は同じ意味で使われることが多いのですが、事業継続は組織全体の運用性を維持することを意味し、災害復旧は障害発生後のITシステムの復旧に重点を置いています。

なぜ事業継続が重要なのか?

デジタル進化の今日、事業継続は、実現が困難であるにもかかわらず、当たり前のように期待されるようになりました。定期的にダウンタイムが発生すれば、従業員も顧客も不満を抱くでしょう。また、さまざまな原因により、計画外の中断がこれまで以上に一般的になっています。

●自然災害

●労働争議

●デジタル強盗、ランサムウェア攻撃

●システム障害・停電

しかし、予期せぬ障害に対する計画を怠ると、組織にとって悲惨なことになりかねません。最悪の場合、企業は永久に閉鎖される可能性さえあります。

事業継続計画(BCP)

事業継続計画とは、「組織が障害発生後に対応、回復、再開し、あらかじめ定義された業務レベルまで回復するための指針となる手順書を文書化したもの」と定義されています。災害復旧は、BCP全体のサブセットです。なぜなら、データがなければ、データセンターに入り込んだどんな障害にも翻弄されてしまうからです。

IT部門がダウンしたシステムを復旧させたら、BCPを実行するチームは、できるだけ早く業務を復旧させる計画を開始しなければならないため、事業継続計画を策定することが重要です。一分一秒を争います。